Czy wyobrażasz sobie życie bez poczty elektronicznej?

Używamy ich do wszystkiego – do komunikowania się z klientami, dokonywania rezerwacji hotelowych lub wysyłania reklamacji do sklepu, ponieważ zakupiony przez nas produkt jest uszkodzony. Ale czy kiedykolwiek zastanawiałeś się nad tym, jak bezpieczne są Twoje e-maile?

I zobacz, ile osób z różnych grup wiekowych polegają na komunikacji za pośrednictwem wiadomości e-mail:

- 94% Gen Z

- 98% milenialsów

- 98% Gen X

- 95% of Boomers

- a nawet 90% Silent Generation!

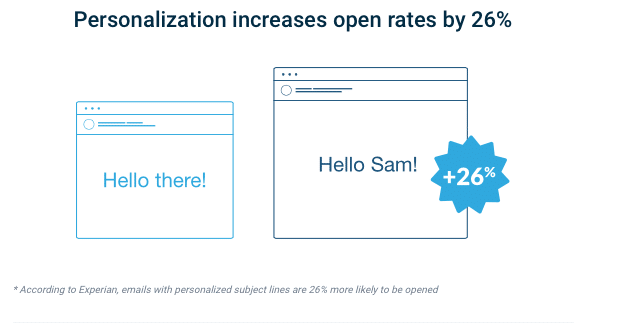

Dodajmy do tego, że e-mail marketing został wybrany jako najskuteczniejszy kanał przez marketerów ankietowanych w raporcie Hubspot State of Marketing Report 2022, można zobaczyć, dlaczego marketing e-mailowy kwitnie, mimo że tak wiele osób od lat przepowiada jego śmierć.

Dlaczego bezpieczeństwo poczty e-mail ma znaczenie?

Niestety, wiadomości e-mail są również jedną z najcenniejszych metod ataku przestępców na firmę lub kradzieży danych osobowych zwykłych użytkowników. Raport CISCO na temat trendów w cyberbezpieczeństwie w 2021 r. stwierdzono, że około 90% naruszeń danych ma miejsce z powodu phishingu e-mailowego.

A to nie koniec niepokojących wiadomości:

- Każdego dnia wysyłanych jest 3,4 miliarda wiadomości phishingowych.

- W 2022 r, odnotowano wzrost o 569% liczby złośliwych wiadomości phishingowych i wzrost o 478% liczby opublikowanych raportów o zagrożeniach związanych z phishingiem danych uwierzytelniających.

- Liczba ataków typu business email compromise (BEC) wzrosła o 81% w 2022 r.

- Bez odpowiedniego szkolenia w zakresie bezpieczeństwa, jeden na trzech pracowników padnie ofiarą oszustw phishingowych

-

Tylko 15% IT administrators enforce the use of two-factor authentication.

Cyberprzestępcy wykorzystują również fakt, że w dzisiejszych czasach ludzie otrzymują tak wiele wiadomości e-mail, że nie mają wystarczająco dużo czasu, aby uważnie przeczytać każdą otrzymaną wiadomość i sprawdzić, czy nie zawierają spamu. Dotyczy to zwłaszcza pracowników, którzy otrzymują średnio 100-120 e-maili dziennie. Kto ma czas na sprawdzanie każdej wiadomości e-mail pod kątem wymogów bezpieczeństwa, niezależnie od tego, czy są to wiadomości służbowe, czy osobiste?

Wystarczy więc odrobina socjotechniki i przestępcy mogą szybko skłonić ich do kliknięcia w link phishingowy lub pobrania złośliwego załącznika. Jest to dodatek do hakerów atakujących telefony służbowe, z których korzystają pracownicy, takie jak Systemy VOIP .

Na szczęście istnieje kilka prostych rzeczy, które można zrobić, aby chronić swoje skrzynki pocztowe – a tym samym dane osobowe lub biznesowe. Przyjrzyjmy się zatem 8 najlepszym praktykom w zakresie bezpieczeństwa poczty e-mail, które mogą znacznie utrudnić „pracę” cyberprzestępcom.

Tworzenie silnych haseł

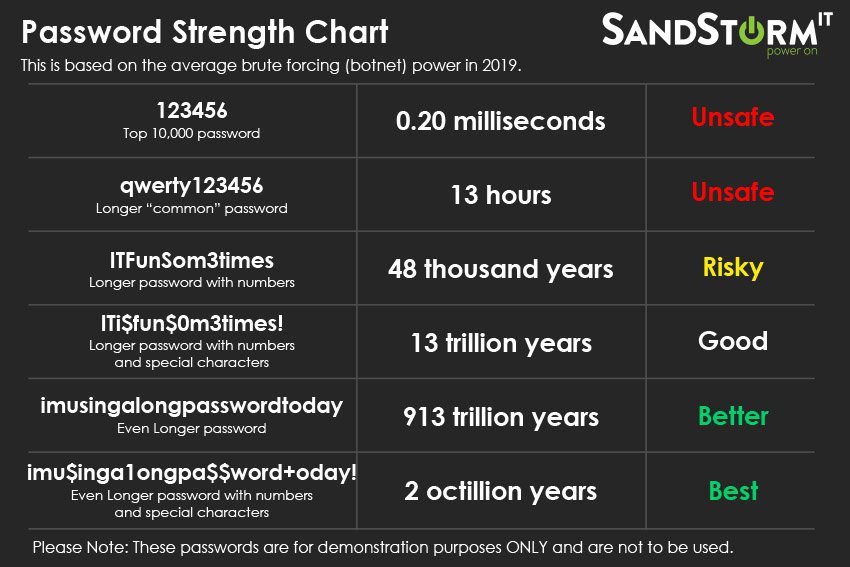

Używanie silnych haseł jest jednym z najlepszych sposobów ochrony kont e-mail i prywatnych informacji na nich przed hakerami. Oto kilka sposobów na utrzymanie wysokich standardów bezpieczeństwa w zakresie haseł:

- Nie używa żadnych oczywistych danych osobowych ani popularnych słów

- Będąc mieszanką liter, cyfr i symboli

- Posiadanie co najmniej 10 znaków (eksperci zalecają 14-16)

Mimo to, patrząc na liczbę kont internetowych (zarówno prywatnych, jak i związanych z pracą), z których wszyscy korzystamy, tworzenie, a następnie zapamiętywanie około 20 złożonych haseł może być dość trudne.

Tutaj narzędzia do zarządzania hasłami mogą być niezwykle pomocne. Narzędzia te mogą generować unikalne, niezwykle trudne do złamania hasła dla każdej aplikacji, a następnie przechowywać je w swojej bazie danych – użytkownicy muszą wtedy pamiętać tylko jedno „hasło główne”, aby odblokować bazę danych.

Inną popularną obecnie opcją są hasła składające się z ciągu słów, a nie losowych znaków. Ponieważ są one zazwyczaj dłuższe niż zwykłe hasła, trudniej je złamać. Ponadto, dzięki hasłom łatwiej jest również tworzyć niezapomniane, ale bezpieczne hasła do kont.

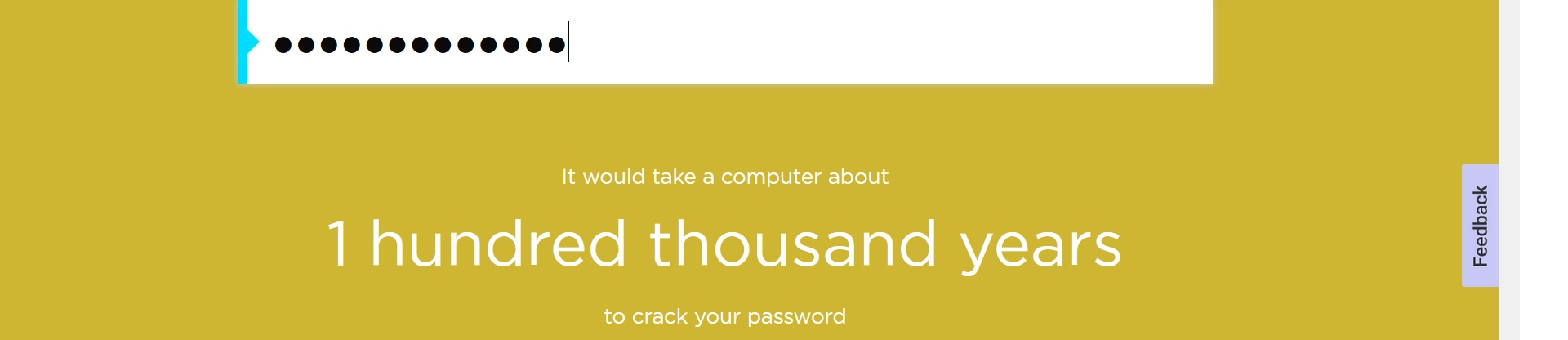

Aby sprawdzić, jak bezpieczne są twoje własne hasła, możesz użyć Security.org Narzędzie Jak bezpieczne jest moje hasło. Oto jak to wygląda dla jednego z naszych kont:

Nie używaj ponownie haseł na różnych kontach

Ponowne wykorzystywanie haseł to kolejny powszechny problem związany z bezpieczeństwem. Na przykład badanie First Contact wykazało, że 51% osób używa tego samego hasła do kont służbowych i osobistych.

Jeszcze gorsze jest to, że 70% użytkowników, którzy mieli swoje hasła naruszone wciąż ich używali!

Powód, dla którego jest to tak zły pomysł, jest prosty. Cyberprzestępcy dobrze wiedzą, jak wiele osób ponownie używa swoich haseł, więc zawsze sprawdzają, ile kont mogą odblokować za pomocą jednego hasła. Na przykład, jeśli używasz jednego hasła do 5 kont osobistych, to jeśli hasło wycieknie, wszystkie 5 kont zostanie naruszonych.

Używanie tego samego hasła do kont służbowych i prywatnych jest szczególnie niebezpieczne, ponieważ w ten sposób hakerzy mogą szybko uzyskać dostęp do służbowej skrzynki e-mail – i znajdujących się w niej danych. Bezpieczeństwo firmowych wiadomości e-mail znacznie różni się od tych używanych do celów prywatnych, a złośliwe treści w wiadomościach związanych z pracą są o wiele gorsze niż nigeryjskie oszustwo na osobistą skrzynkę e-mail.

Uwierzytelnianie wieloskładnikowe

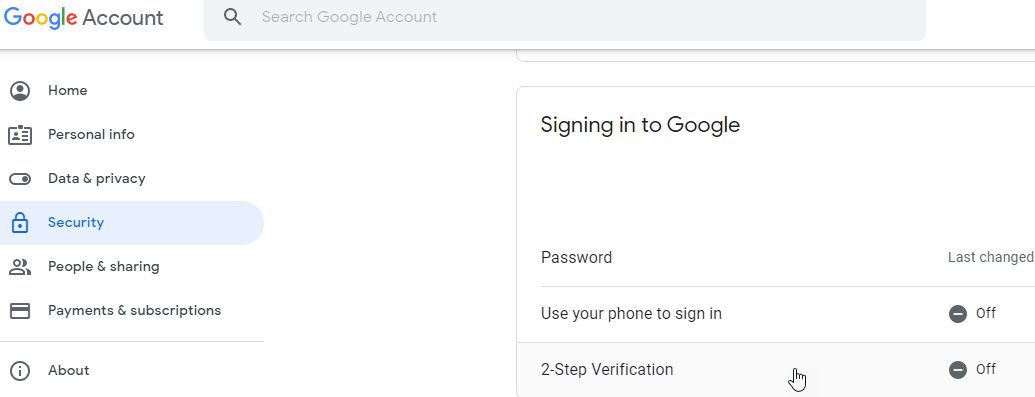

A skoro już jesteśmy przy temacie zabezpieczania kont – dodanie dodatkowego środka weryfikacji może również wyraźnie zwiększyć bezpieczeństwo konta. Dzięki 2FA i MFA, nawet jeśli hakerzy ukradną login i hasło, nie będą mogli uzyskać dostępu do skrzynki e-mail, dopóki nie potwierdzą swojej tożsamości poprzez dodatkowe kontrole bezpieczeństwa – a to może wystarczyć, aby zrezygnowali.

Po wdrożeniu 2FA i wymaganiu od użytkowników korzystania z niego podczas każdego logowania, Google poinformował, że odnotował spadek liczby naruszeń kont przez 50%.

Jak dodać go do swojego konta, na przykład Gmaila? To właściwie całkiem proste. Aby zabezpieczyć swoje konto osobiste za pomocą 2FA, musisz zrobić:

- Otwórz swoje konto Google.

- W panelu nawigacyjnym wybierz opcję Bezpieczeństwo.

- W sekcji „Logowanie do Google” wybierz Weryfikacja dwuetapowa, a następnie Rozpocznij.

- Postępuj zgodnie z instrukcjami wyświetlanymi na ekranie.

Tymczasem dla kont biznesowych, Opcję 2FA można znaleźć w konsoli administratora, w Menu → Bezpieczeństwo→ Uwierzytelnianie→ Weryfikacja dwuetapowa. Stamtąd można również ustawić, czy MFA powinno być obowiązkowe dla wszystkich użytkowników, czy tylko dla określonych grup i jakie metody mogą wybrać do weryfikacji.

Systemy poczty e-mail, takie jak Gmail, oznaczają podejrzaną aktywność i proszą o uwierzytelnienie dwuskładnikowe przed umożliwieniem przeglądania treści wiadomości e-mail. Jeśli jesteś prawdziwą osobą próbującą się zalogować, możesz to zrobić w ciągu kilku sekund. Może to zapobiec wielu zagrożeniom związanym z pocztą e-mail.

Szkolenie pracowników w zakresie najlepszych praktyk bezpieczeństwa poczty elektronicznej

Nawet najbardziej skomplikowane hasła i kilka dodatkowych kontroli bezpieczeństwa nie będą jednak zbyt pomocne, jeśli pracownicy nie wiedzą lub nie rozumieją, dlaczego zabezpieczenie ich kont jest tak ważne. Raport Verizon Data Breach Report (DBIR) na 2023 r. wynika, że nieostrożność użytkowników była przyczyną 98% naruszeń danych – a cyberprzestępcy doskonale wiedzą, jak to wykorzystać na swoją korzyść.

Regularne szkolenia z zakresu cyberbezpieczeństwa jako część ich Ciągłe zarządzanie wydajnością to doskonały sposób na nauczenie pracowników konsekwencji naruszenia danych i tego, co mogą zrobić, aby temu zapobiec. Możesz ich użyć do rozmowy z nimi na temat polityki bezpieczeństwa poczty e-mail firmy, zagrożeń bezpieczeństwa poczty e-mail, które mogą napotkać, oraz zalecanych najlepszych praktyk w zakresie zabezpieczania ich kont.

Na przykład, możesz nauczyć ich o wartości szyfrowania wiadomości e-mail, nie otwierania podejrzanych wiadomości e-mail lub nie uzyskiwania dostępu do poczty e-mail za pośrednictwem publicznej sieci Wi-Fi. Ponadto, aby nie otwierać niechcianych wiadomości e-mail, próbować korzystać z oprogramowania antywirusowego i ogólnie uważać na nieznanych nadawców.

Szkolenia z zakresu cyberbezpieczeństwa są również świetną praktyką, aby przeszkolić pracowników w zakresie tego, jak powinni reagować, gdy zauważą, że doszło już do naruszenia – i kogo powinni zaalarmować o naruszeniu. W rezultacie naruszenie może zostać szybciej opanowane – a tym samym spowodowane przez nie szkody mogą zostać zmniejszone.

Uważaj na załączniki do wiadomości e-mail i podejrzane linki

94% złośliwego oprogramowania jest dostarczane za pośrednictwem poczty e-mail – za pośrednictwem autentycznie wyglądających załączników lub linków do pozornie renomowanych stron internetowych. Chociaż algorytmy Gmaila i oprogramowanie antymalware są w stanie wykryć i zablokować większość podejrzanych załączników lub stron internetowych, niektóre z bardziej wyrafinowanych ataków mogą nadal omijać radary.

Dlatego zwykli użytkownicy i pracownicy powinni zachować ostrożność, gdy otrzymują wiadomości e-mail z załącznikami lub zachęcające do kliknięcia dołączonego linku. Oto kilka znaków ostrzegawczych, że załącznik lub link może pochodzić od hakerów:

- Rozszerzenie pliku nie pasuje do typu pliku (na przykład kończy się podwójnym rozszerzeniem, takim jak doc.exe, lub ma tylko rozszerzenie wykonywalne. Powinieneś być szczególnie podejrzliwy, jeśli otrzymujesz załączniki kończące się rozszerzeniami exe, jar lub rar/zip).

- Adres nadawcy jest nieco inny niż ten, który można znaleźć na jego stronie internetowej/liście e-mail – jest to pewny znak spamu.

- Wiadomość e-mail pozornie pochodząca z zaufanego źródła (takiego jak bank) zawiera błędy ortograficzne, gramatyczne, formatowania lub interpunkcyjne.

- Wiadomość nakłania do jak najszybszego otwarcia załącznika lub kliknięcia w link, ponieważ w przeciwnym razie mogą spotkać nas pewne konsekwencje (niesławne „Twoja karta kredytowa zostanie wkrótce zablokowana” jest tutaj najlepszym przykładem)

Aby pozostać po bezpiecznej stronie, najlepiej jest zawsze dzwonić do nadawcy, aby zapytać go o wiadomości e-mail, jeśli masz jakiekolwiek wątpliwości i skanować wszystkie otrzymane załączniki pod kątem wirusów lub złośliwego oprogramowania. Możesz też po prostu skopiować nazwę nadawcy, link lub część wiadomości i umieścić ją w wyszukiwarce – inni użytkownicy mogą już oznaczyć ją jako niebezpieczną.

Regularnie aktualizuj swój program antywirusowy lub antymalware.

Nowoczesne rozwiązania antymalware mogą chronić urządzenia przed licznymi zagrożeniami – wirusami, trojanami, złośliwym oprogramowaniem, ransomware, a także podejrzanymi stronami internetowymi. Pod warunkiem, że są regularnie aktualizowane. Cyberprzestępcy praktycznie każdego dnia wymyślają nowe metody atakowania urządzeń i kradzieży danych, Wykryto 560 000 nowych złośliwych programów.

Jeśli używane programy antywirusowe nie są regularnie aktualizowane, mogą przeoczyć nowe zagrożenie, narażając konto e-mail i całe urządzenie na ryzyko.

Większość popularnych platform cyberbezpieczeństwa jak na przykład Crowdstrike lub alternatywy Istnieje jednak opcja automatycznego instalowania tych aktualizacji – więc jeśli chcesz mieć pewność, że Twoja platforma jest zawsze aktualna, warto zaznaczyć tę opcję.

Korzystanie z protokołów uwierzytelniania poczty e-mail

Wdrożenie protokołów uwierzytelniania dla domen roboczych może również znacznie zwiększyć bezpieczeństwo kont i zidentyfikować złośliwe intencje za pomocą różnych form identyfikacji.

Protokoły uwierzytelniania wiadomości e-mail zostały zaprojektowane w celu zapobiegania atakom phishingowym, spoofingowi wiadomości e-mail i atakom BEC poprzez weryfikację, czy wiadomość e-mail pochodzi od legalnego nadawcy. Mówiąc prościej, protokoły te sprawdzają, czy najnowsze wiadomości e-mail z kampanii marketingowych są wysyłane przez Ciebie, czy też ktoś podszywa się pod Twoją markę.

Obecnie mamy trzy protokoły uwierzytelniania:

- SPF (Sender Policy Framework) – Sprawdza adres IP nadawcy, aby upewnić się, że każda wiadomość e-mail pochodzi z zaufanego adresu IP.

- DKIM (Domain Keys Identified Mail) – Poczta identyfikowana kluczami domenowymi. wykorzystuje szyfrowanie kluczem publicznym/prywatnym do podpisywania wiadomości e-mail i udowadniania, że wiadomości nie zostały zmienione.

- DMARC (Domain-based Message Authentication Reporting and Conformance) – Uwierzytelnianie wiadomości oparte na domenie, raportowanie i zgodność). zapewnia, że wiadomości e-mail spełniają wymagania SPF i DKIM przed ich dostarczeniem.

Korzystając z tych protokołów, możesz zapewnić swoich klientów i subskrybentów, że Twoje domeny nie padną ofiarą spoofingu poczty e-mail, a więc wiadomości e-mail, które otrzymują, na pewno pochodzą od Ciebie. Wspomnieliśmy o kilku innych zaletach tych protokołów w naszym innym artykule na temat metody uwierzytelniania więc warto przeczytać również ten artykuł.

Podczas wysyłania kampanii upewnij się, że twoje listy są czyste

Nasza ostatnia rada – regularnie OCZYŚĆ SWOJĄ LISTĘ MAILOWĄ

Ok, słyszałeś, że czyszczenie listy mailingowej może zwiększyć wskaźniki dostarczalności, poprawić reputację domeny i zapewnić lepszy zwrot z inwestycji, ale co to ma wspólnego z bezpieczeństwem? Właściwie to bardzo wiele! Sprawdzając adresy na swojej liście e-mail, możesz wykryć nieaktywne i nieaktualne adresy e-mail, ale także wszelkie podejrzane adresy, które mogą należeć do spamerów – lub dostawców usług internetowych, mające na celu znalezienie i ukaranie spamerów.

Jeśli okaże się, że wysyłasz wiadomości e-mail do tych domen, istnieje duża szansa, że reputacja Twojej domeny ucierpi – a w najgorszym przypadku możesz nawet trafić na czarną listę.

Jak jednak wykryć wszystkie te toksyczne wiadomości e-mail na liście bez spędzania dni (lub więcej) na ich ręcznej weryfikacji? Weryfikacja e-maila bramkarza Narzędzie może pomóc tutaj.

Wystarczy dodać swoją listę e-mailową (do 250 tys. adresów) do aplikacji, a Bouncer pokaże, które e-maile należą do prawdziwych użytkowników, jak prawdopodobne jest, że e-maile zostaną odrzucone, ale także pokaże Ci:

- naruszone lub zhakowane adresy e-mail

- Nieprawidłowe adresy lub domeny

- Pułapki antyspamowe itd.

Bouncer oceni również toksyczność wiadomości e-mail (od 1 do 5), dzięki czemu będziesz wiedział, które adresy powinieneś od razu usunąć.

Brzmi użytecznie, prawda? W takim razie, Jak korzystać z Bouncera do następnej kampanii e-mailowej? Dzięki czystej jak łza liście mailingowej, przeprowadzenie kolejnej kampanii zakończonej sukcesem przy jednoczesnej ochronie domeny e-mail będzie łatwiejsze niż kiedykolwiek.

Czas wzmocnić swoje konta e-mail

Aby uchronić swoje prywatne i służbowe konto e-mail (oraz znajdujące się na nim dane) przed cyberprzestępcami, należy podjąć wszelkie możliwe środki ostrożności i pożegnać się z obawami o złośliwe działania, potencjalne zagrożenia i podejrzane wiadomości.

Silne i regularnie zmieniane hasła, dodanie uwierzytelniania wieloskładnikowego, regularne aktualizowanie narzędzi antywirusowych, a także uważanie na wszelkie próby phishingu lub infekcji są ważne, jeśli chodzi o zabezpieczenie kont.

A dzięki wzmocnionym zabezpieczeniom konta będziesz w stanie z łatwością odeprzeć każdy atak phishingowy lub próbę włamania.

FAQ: Najlepsze praktyki w zakresie bezpieczeństwa poczty e-mail

Jak mogę zabezpieczyć moje profesjonalne konto e-mail?

Najlepszym sposobem na zwiększenie bezpieczeństwa konta jest używanie silnych i unikalnych haseł dla każdego używanego konta – można do tego użyć menedżerów haseł. Mądrym pomysłem jest również włączenie uwierzytelniania dwuskładnikowego (lub więcej) dla dodatkowej warstwy bezpieczeństwa. Jeśli korzystasz z poczty e-mail Exchange Online, rozważ wdrożenie niezawodnego rozwiązanie do tworzenia kopii zapasowych danych dla Microsoft 365 w celu ochrony przed potencjalną utratą lub uszkodzeniem danych.

Jak rozpoznać i uniknąć ataków phishingowych?

Chociaż na pierwszy rzut oka mogą one wyglądać jak prawdziwe wiadomości e-mail, istnieje kilka cech wiadomości phishingowych, które ułatwiają ich rozpoznanie. Najbardziej charakterystyczną z nich jest to, że pilnie proszą o podanie danych osobowych lub finansowych, grożąc poważnymi konsekwencjami w przypadku ich nieprzestrzegania.

Po otrzymaniu takiej wiadomości e-mail (na przykład twierdzącej, że pochodzi z banku), należy najpierw sprawdzić, czy adres e-mail nadawcy jest prawidłowy – przestępcy zazwyczaj używają wiadomości e-mail, które przypominają renomowane domeny, ale mają jedną lub więcej różnic (na przykład różne nazwy domen).

Jeśli wiadomość e-mail zawiera błędy ortograficzne lub gramatyczne lub logo wygląda nieprawidłowo, powinno to również wzbudzić Twoje podejrzenia.

Co to jest uwierzytelnianie wieloskładnikowe i dlaczego warto z niego korzystać w przypadku poczty e-mail?

Uwierzytelnianie wieloskładnikowe (MFA) dodaje dodatkową warstwę zabezpieczeń do konta e-mail, wymagając dwóch lub więcej różnych typów czynników uwierzytelniania podczas logowania. Na przykład hasło i jednorazowy kod weryfikacyjny, potwierdzenie z zaufanego urządzenia lub skan odcisku palca.

Korzystanie z uwierzytelniania wieloskładnikowego znacznie zmniejsza ryzyko, że ktoś uzyska dostęp do Twojej skrzynki e-mail, nawet jeśli Twoje hasło zostanie złamane.

Czy istnieją jakieś szczególne praktyki dotyczące bezpieczeństwa poczty e-mail dla firm?

Stworzenie polityki cyberbezpieczeństwa dla firmowych kont e-mail i przeprowadzanie regularnych szkoleń w zakresie świadomości bezpieczeństwa dla pracowników to świetny sposób na zapewnienie, że wszyscy pracownicy wiedzą, jak mogą chronić swoje konta i urządzenia przed zagrożeniami cybernetycznymi.

W polityce można określić, w jaki sposób mogą tworzyć silne hasła, kiedy i jak mogą korzystać z prywatnych urządzeń do pracy lub jakie są wytyczne dotyczące otwierania otrzymanych załączników.