¿Se imagina su vida sin correo electrónico?

Los utilizamos para todo: para comunicarnos con clientes y consumidores, para hacer reservas de hotel o enviar una queja a una tienda porque el producto que hemos comprado está dañado. Pero, ¿te has parado a pensar alguna vez hasta qué punto son seguros tus correos electrónicos?

Y mira cuánta gente de diferentes grupos de edad dependen del correo electrónico para comunicarse:

- 94% de la Generación Z

- 98% de Millennials

- 98% de Gen X

- 95% de Boomers

- ¡e incluso 90% de la Generación Silenciosa!

Añádase que el email marketing fue elegido el canal más eficaz por los profesionales del marketing encuestados en el Informe sobre el estado del marketing 2022 de Hubspot, y se puede ver por qué el marketing por correo electrónico está prosperando, a pesar de que mucha gente predijo la muerte del correo electrónico durante años.

¿Por qué es importante la seguridad del correo electrónico?

Por desgracia, los correos electrónicos son también uno de los métodos más valiosos para que los delincuentes ataquen a una empresa o roben los datos personales de los usuarios habituales. Informe de CISCO sobre las tendencias de las amenazas a la ciberseguridad en 2021 descubrió que alrededor del 90% de las violaciones de datos se producen debido al phishing por correo electrónico.

Y ahí no acaban las noticias preocupantes:

- Cada día se envían 3.400 millones de correos electrónicos de phishing

- En 2022, hubo un aumento de 569% en correos electrónicos maliciosos de phishing y un aumento de 478% en informes publicados sobre amenazas relacionadas con el phishing de credenciales.

- Los ataques al correo electrónico empresarial (BEC) aumentaron en 81% en 2022

- Sin una formación de seguridad adecuada, uno de cada tres empleados caerá en una estafa de phishing

-

Sólo 15% de TI administrators enforce the use of two-factor authentication.

Los ciberdelincuentes también se aprovechan del hecho de que hoy en día la gente recibe tantos correos electrónicos que apenas tiene tiempo para leer detenidamente cada uno de ellos y comprobar si hay mensajes de spam. Esto es especialmente cierto en el caso de los empleados, que, por término medio, reciben entre 100 y 120 correos electrónicos al día. ¿Quién tiene tiempo para comprobar la seguridad de cada correo, ya sea personal o profesional?

Así que, con un poco de ingeniería social, los delincuentes pueden conseguir rápidamente que hagan clic en un enlace de phishing o descarguen un archivo adjunto malicioso. Esto se suma a que los hackers tienen como objetivo los teléfonos de empresa que utilizan los empleados como Sistemas VOIP .

Afortunadamente, hay algunas cosas fáciles que puede hacer para proteger sus bandejas de entrada de correo electrónico y, de este modo, también sus datos personales o empresariales. Así que veamos 8 buenas prácticas de seguridad del correo electrónico que pueden dificultar mucho el «trabajo» de los ciberdelincuentes.

Crear contraseñas seguras

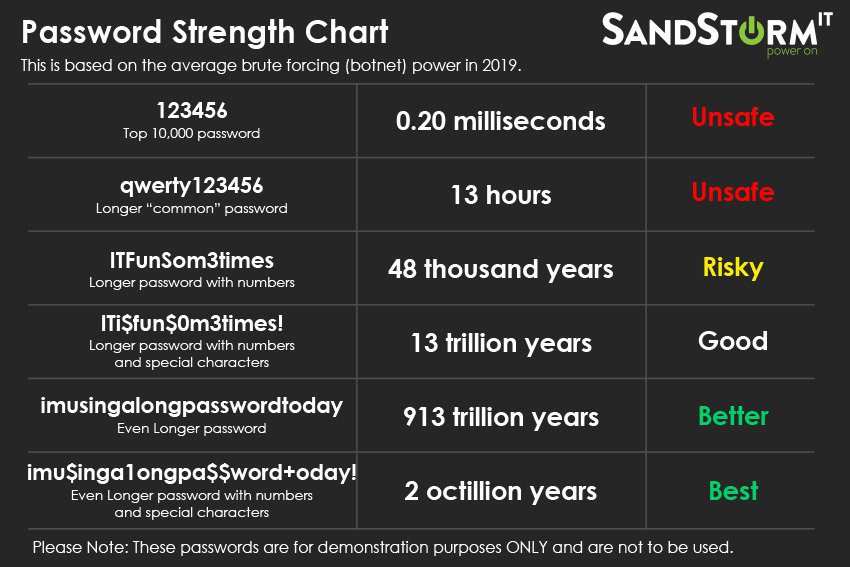

Utilizar contraseñas seguras es una de las mejores formas de defender tus cuentas de correo electrónico y la información privada que contienen de los piratas informáticos. Aquí tienes algunas formas de mantener altos tus estándares de seguridad en cuanto a contraseñas:

- No utilizar datos personales evidentes ni palabras comunes

- Ser una mezcla de letras, números y símbolos

- Tener al menos 10 caracteres (los expertos recomiendan 14-16)

Sin embargo, teniendo en cuenta la cantidad de cuentas en línea (tanto privadas como de trabajo) que utilizamos, crear y recordar una veintena de contraseñas complejas puede resultar bastante complicado.

Aquí es donde herramientas de gestión de contraseñas pueden ser increíblemente útiles. Estas herramientas pueden generar contraseñas únicas, extremadamente difíciles de forzar, para cada aplicación y almacenarlas en su base de datos: los usuarios sólo tienen que recordar una «contraseña maestra» para desbloquear la base de datos.

Otra opción popular ahora son las frases de contraseña: contraseñas formadas por una cadena de palabras en lugar de caracteres aleatorios. Como suelen ser más largas que las contraseñas normales, son más difíciles de forzar. Además, con las frases de contraseña, también es más fácil crear contraseñas memorizables pero seguras para las cuentas.

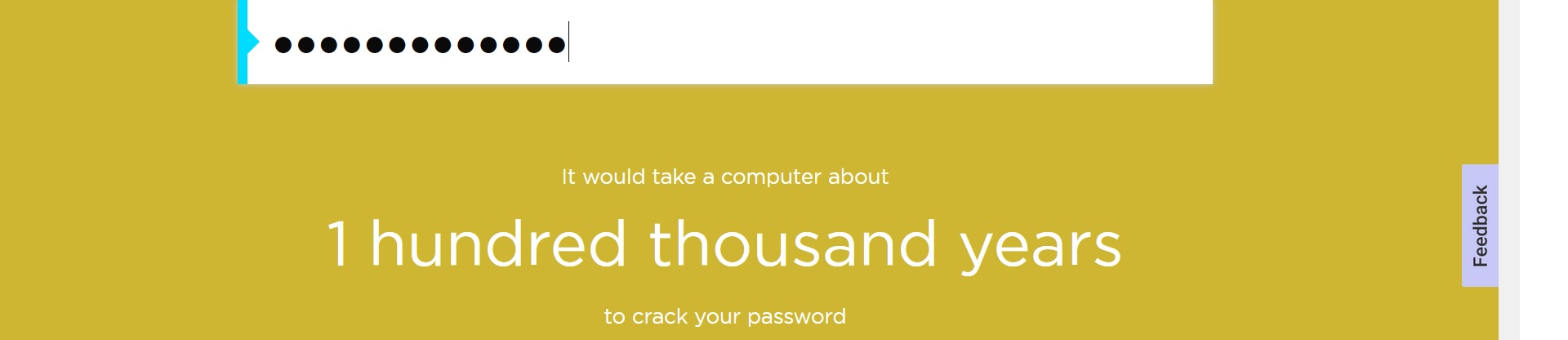

Para ver cómo de seguras son tus propias contraseñas, puedes utilizar Seguridad.org Herramienta ¿Cómo de segura es mi contraseña? Este es el aspecto de una de nuestras cuentas:

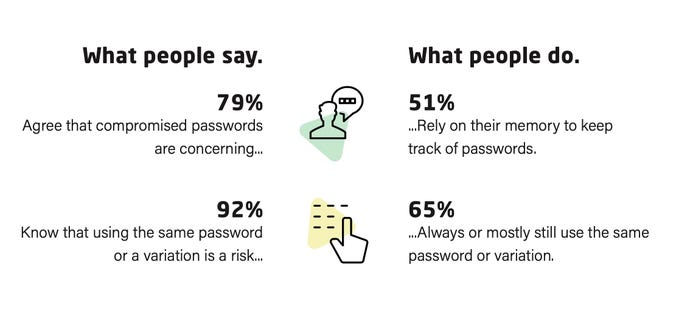

No reutilices las contraseñas de las distintas cuentas

La reutilización de contraseñas es otro problema de seguridad muy extendido. Por ejemplo, el estudio First Contact descubrió que 51% de las personas utilizan la misma contraseña para el trabajo y las cuentas personales.

Lo que es aún peor es que 70% de los usuarios que tenían su contraseñas violadas ¡todavía los usaban!

La razón por la que esto es tan mala idea es sencilla. Los ciberdelincuentes saben muy bien cuántas personas reutilizan sus contraseñas, por lo que siempre comprueban cuántas cuentas pueden desbloquear con una sola contraseña. Por ejemplo, si utilizas una contraseña para 5 cuentas personales, si la contraseña se filtra, las 5 cuentas se verán comprometidas.

Utilizar la misma contraseña para cuentas profesionales y privadas es especialmente peligroso, ya que de este modo los piratas informáticos pueden acceder rápidamente a la bandeja de entrada del correo electrónico del trabajo y a los datos que contiene. La seguridad del correo electrónico de la empresa es muy diferente de la del correo electrónico personal, y el contenido malicioso de los correos electrónicos relacionados con el trabajo es mucho peor que una estafa nigeriana en el correo electrónico personal.

Utilizar la autenticación multifactor

Y ya que hablamos de proteger las cuentas, añadir una medida de verificación adicional también puede aumentar visiblemente la seguridad de tu cuenta. Con 2FA y MFA, aunque los hackers roben el nombre de usuario y la contraseña, no podrán acceder a la bandeja de entrada del correo electrónico hasta que confirmen su identidad mediante comprobaciones de seguridad adicionales, y esto podría ser suficiente para que desistieran.

Después de implantar 2FA y exigir a sus usuarios que lo utilicen en cada inicio de sesión, Google afirma que se ha producido un descenso en las infracciones de cuentas por 50%.

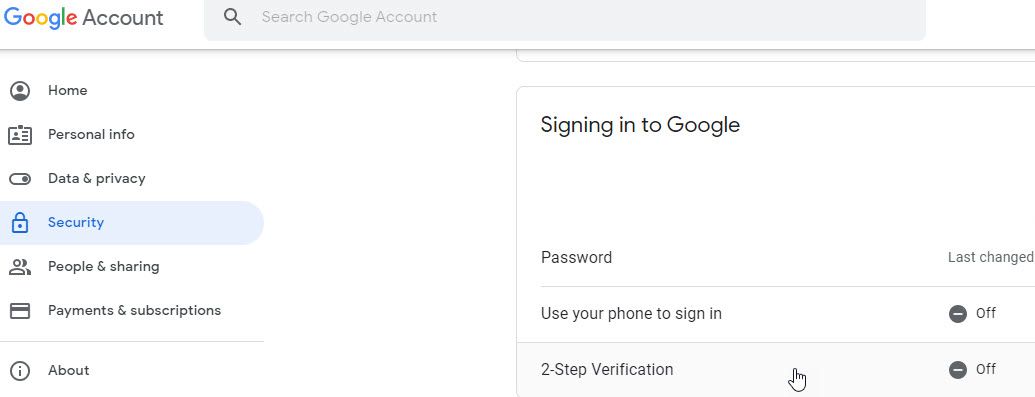

¿Cómo puedes añadirlo a tu cuenta, por ejemplo, la de Gmail? En realidad es muy sencillo. Para asegurar su cuenta personal con 2FA, que tiene que hacer:

- Abre tu cuenta de Google.

- En el panel de navegación, seleccione Seguridad.

- En «Acceso a Google», selecciona Verificación en dos pasos y, a continuación, «Comenzar».

- Sigue los pasos que aparecen en pantalla.

Mientras tanto, para las cuentas de empresas, puede encontrar la opción 2FA en su consola de administración, en Menú → Seguridad→ Autenticación→ Verificación en 2 pasos. A partir de ahí, también puede establecer si la AMF debe ser obligatoria para todos los usuarios o sólo para grupos específicos y qué métodos pueden elegir para la verificación.

Los sistemas de correo electrónico como Gmail marcarán la actividad sospechosa y te pedirán que realices la autenticación de dos factores antes de permitirte ver cualquier contenido del correo electrónico. Si eres tú la persona que intenta iniciar sesión, puedes hacerlo en cuestión de segundos. Esto puede evitar muchas amenazas por correo electrónico.

Formar a los empleados en las mejores prácticas de seguridad del correo electrónico

Ni siquiera las contraseñas más complicadas y varios controles de seguridad adicionales servirán de mucho si los empleados no saben o no entienden por qué es tan importante proteger sus cuentas. Informe de Verizon sobre las violaciones de datos (DBIR) para 2023 descubrió que el descuido de los usuarios fue la causa de 98% de las violaciones de datos, y los ciberdelincuentes saben exactamente cómo utilizar esto en su beneficio.

Formación periódica en ciberseguridad como parte de su gestión continua del rendimiento es una forma excelente de enseñar a los empleados las consecuencias de una violación de datos y lo que pueden hacer para evitarlas. Puedes utilizarlos para hablar con ellos sobre la política de seguridad del correo electrónico de la empresa, las amenazas a la seguridad del correo electrónico que pueden encontrar y las mejores prácticas recomendadas para proteger sus cuentas.

Por ejemplo, puedes enseñarles el valor del cifrado del correo electrónico, a no abrir correos sospechosos o a no acceder al correo electrónico a través de una red wi-fi pública. También sobre no abrir correos electrónicos no solicitados, intentar utilizar programas antivirus y, en general, tener cuidado con los remitentes desconocidos.

La formación en ciberseguridad también es una buena práctica para formar a sus empleados sobre cómo deben reaccionar cuando se den cuenta de que ya se ha producido una brecha – y a quién deben alarmar sobre la brecha. De este modo, la brecha puede contenerse más rápidamente y reducirse el daño causado.

Desconfíe de los archivos adjuntos a correos electrónicos y de los enlaces sospechosos

94% del malware se envía por correo electrónico – ya sea a través de archivos adjuntos que parecen auténticos o de enlaces a sitios web aparentemente fiables. Y aunque los algoritmos de Gmail y el software antimalware pueden detectar y bloquear la mayoría de los archivos adjuntos o sitios web sospechosos, algunos de los ataques más sofisticados todavía pueden pasar por alto los radares.

Por eso, los usuarios habituales y los empleados deben ser precavidos cuando reciban correos electrónicos con archivos adjuntos o que les insten a hacer clic en un enlace incluido. He aquí algunos signos reveladores de que el archivo adjunto o el enlace pueden proceder de piratas informáticos:

- La extensión del archivo no coincide con el tipo de archivo (por ejemplo, termina en una extensión doble, como doc.exe, o sólo tiene una extensión ejecutable. Debes sospechar especialmente si recibes adjuntos que terminan en extensiones exe, jar o rar/zip).

- La dirección del remitente es ligeramente diferente de la que puedes encontrar en su sitio web/tu lista de correo electrónico: es una señal inequívoca de que se trata de spam.

- El correo electrónico que aparentemente procede de una fuente de confianza (como su banco) tiene errores ortográficos, gramaticales, de formato o de interpunción.

- El mensaje le insta a abrir el archivo adjunto o hacer clic en el enlace lo antes posible porque, de lo contrario, podría sufrir algunas consecuencias (el infame «Su tarjeta de crédito será bloqueada en breve» es el mejor ejemplo en este caso).

Para ir sobre seguro, lo mejor es llamar siempre al remitente para preguntarle por los correos si tienes dudas y escanear todos los archivos adjuntos que recibas en busca de virus o malware. O simplemente copia el nombre del remitente, el enlace o parte del mensaje y ponlo en el buscador: puede que otros usuarios ya lo marquen como peligroso.

Actualice regularmente su programa antivirus o antimalware.

Las soluciones antimalware modernas pueden proteger sus dispositivos de numerosas amenazas: virus, troyanos, malware, ransomware y también sitios web sospechosos. Eso sí, siempre que se actualicen con regularidad. Los ciberdelincuentes inventan nuevos métodos para atacar dispositivos y robar datos prácticamente todos los días, y cada día, Se detectan 560.000 nuevos programas maliciosos.

Si los programas antivirus que utiliza no se actualizan con regularidad, podrían pasar por alto la nueva amenaza, poniendo en peligro su cuenta de correo electrónico y todo el dispositivo.

La mayoría de las plataformas de ciberseguridad más populares como Crowdstrike o alternativas tiene la opción de instalar esas actualizaciones automáticamente, así que si quieres asegurarte de que tu plataforma está siempre al día, vale la pena marcar esta opción.

Utilizar protocolos de autenticación de correo electrónico

Implementar protocolos de autenticación para sus dominios de trabajo también puede hacer que sus cuentas sean mucho más seguras e identificar intenciones maliciosas a través de varias formas de identificación.

Los protocolos de autenticación de correo electrónico se diseñaron para evitar ataques de phishing, suplantación de identidad de correo electrónico y ataques BEC verificando si el correo electrónico procede de un remitente legítimo. En palabras más sencillas, esos protocolos comprueban si los correos electrónicos de las campañas de marketing más recientes son enviados por usted o si alguien está suplantando la identidad de su marca.

Actualmente, disponemos de tres protocolos de autenticación:

- SPF (Marco de directivas del remitente) – Examina la dirección IP del remitente para asegurarse de que cada correo electrónico procede de una dirección IP de confianza.

- DKIM (Correo Identificado por Claves de Dominio) – utiliza el cifrado de clave pública/privada para firmar los mensajes de correo electrónico y demostrar que no han sido alterados.

- DMARC (Domain-based Message Authentication Reporting and Conformance, autenticación, notificación y conformidad de mensajes basados en dominios). garantiza que el correo electrónico cumple los requisitos SPF y DKIM antes de ser entregado.

Al utilizar estos protocolos, puede garantizar a sus clientes y suscriptores que sus dominios no serán víctimas de la suplantación de identidad y que los correos electrónicos que reciben proceden de usted. Mencionamos algunas otras ventajas de estos protocolos en nuestro otro artículo sobre métodos de autenticación así que quizá también quieras leerlo.

Cuando envíes campañas, asegúrate de que tus listas están limpias

Nuestro último consejo limpie sus listas de correo electrónico.

Vale, ya ha oído que la depuración de listas de correo electrónico puede aumentar sus índices de entregabilidad, mejorar la reputación de su dominio y ofrecerle un mejor retorno de la inversión, pero ¿qué tiene que ver con la seguridad? Pues mucho. Al examinar las direcciones de su lista de correo electrónico, puede detectar las direcciones inactivas y obsoletas, pero también cualquier dirección sospechosa que pueda pertenecer a spammers, o a ISP, con el objetivo de encontrar y castigar a los spammers.

Si le descubren enviando sus correos electrónicos a esos dominios, es muy probable que la reputación de su dominio se vea afectada y, en el peor de los casos, incluso podría entrar en una lista negra.

Pero, ¿cómo puede detectar todos esos correos tóxicos en su lista sin pasarse días (o más) verificándolos manualmente? Verificación del correo electrónico de los gorilas herramienta puede echarte una mano aquí.

Sólo tienes que añadir tu lista de correos electrónicos (hasta 250.000 direcciones) a la aplicación, y Bouncer te mostrará qué correos pertenecen a usuarios reales, la probabilidad de que reboten y también te mostrará a ti:

- direcciones de correo electrónico violadas o pirateadas

- direcciones o dominios no válidos

- Trampas de Spam etc.

Bouncer también puntuará la toxicidad de los correos electrónicos (de 1 a 5) para que sepas qué direcciones debes eliminar de inmediato.

Suena útil, ¿verdad? Pues sí, ¿Qué tal si usas Bouncer para su próxima campaña de correo electrónico? Con una lista de correo electrónico impecable, conseguir que su próxima campaña sea un éxito al tiempo que protege su dominio de correo electrónico será más fácil que nunca.

Es hora de reforzar sus cuentas de correo electrónico

Para mantener su cuenta de correo electrónico privada y profesional (y los datos que contiene) lejos del alcance de los ciberdelincuentes, debe tomar todas las precauciones de seguridad que pueda y decir adiós a la preocupación por actividades maliciosas, amenazas potenciales y mensajes sospechosos.

Para proteger sus cuentas, es importante que sus contraseñas sean seguras y se cambien con regularidad, que añada autenticación multifactor, que actualice regularmente sus herramientas antivirus y que esté atento a cualquier intento de phishing o infección.

Y gracias a la seguridad reforzada de su cuenta, podrá protegerse fácilmente de cualquier ataque de phishing o intento de intrusión.

FAQ: Buenas prácticas de seguridad del correo electrónico

¿Cómo puedo proteger mi cuenta de correo electrónico profesional?

La mejor manera de hacer que tu cuenta sea más segura es utilizar contraseñas fuertes y únicas para cada cuenta que utilices – puedes utilizar gestores de contraseñas para esto. Una buena idea es activar la autenticación de dos factores (o más) para aumentar la seguridad. Si utilizas el correo electrónico de Exchange Online, considera la posibilidad de implantar una solución de seguridad fiable. solución de copia de seguridad de datos para Microsoft 365 para protegerse contra posibles pérdidas o corrupción de datos.

¿Cómo puedo identificar y evitar los ataques de phishing?

Aunque a primera vista parezcan correos electrónicos auténticos, en realidad hay algunos rasgos de los mensajes de phishing que los hacen fáciles de reconocer. El más característico es que solicitan urgentemente información personal o financiera, amenazando con que podrías sufrir graves consecuencias si no accedes.

Cuando reciba un correo electrónico de este tipo (que dice ser de su banco, por ejemplo), primero debe comprobar si el correo electrónico del remitente es correcto: los delincuentes suelen utilizar correos electrónicos que se parecen a dominios de confianza, pero tienen una o más diferencias (por ejemplo, nombres de dominio diferentes).

Si el correo electrónico tiene faltas de ortografía o gramática o el logotipo parece incorrecto, también debería levantar sospechas.

¿Qué es la autenticación multifactor y por qué debería utilizarla para el correo electrónico?

Autenticación multifactor (MFA) añade una capa adicional de seguridad a tu cuenta de correo electrónico al requerir dos o más tipos diferentes de factores de autenticación durante el inicio de sesión. Por ejemplo, una contraseña y un código de verificación de un solo uso, la confirmación desde un dispositivo de confianza o un escáner de huellas dactilares.

El uso de MFA reduce significativamente el riesgo de que alguien acceda a su buzón de correo electrónico, incluso si su contraseña se ve comprometida.

¿Existen prácticas de seguridad del correo electrónico específicas para las empresas?

Crear una política de ciberseguridad para las cuentas de correo electrónico de la empresa y llevar a cabo una formación periódica de concienciación sobre la seguridad para los empleados es una excelente forma de garantizar que todos los empleados sepan cómo pueden proteger sus cuentas y dispositivos frente a las ciberamenazas.

Dentro de la política, puedes indicar cómo pueden crear contraseñas seguras, cuándo y cómo pueden utilizar dispositivos privados para trabajar o cuáles son las directrices para abrir archivos adjuntos recibidos.